Dai Cifrari al Computer: Enigma e la rivoluzione della crittografia

Alessandra Bertini • 2024-06-12

Partendo dall'antico cifrario di Vigenère, questo articolo approfondisce l'importanza storica e contemporanea della crittografia, esaminando Enigma, lo strumento di criptazione della Seconda guerra mondiale, e la sua evoluzione verso le moderne tecnologie di sicurezza dei dati.

All’interno di questo articolo ci inoltreremo nel mondo della crittografia, rivolgendo il nostro sguardo in particolar modo su di Enigma, strumento di criptazione usato principalmente durante la Seconda guerra mondiale. Scopriremo la sua struttura, il suo utilizzo e di come la crittografia del passato l’abbia influenzata.

Indice

- Introduzione alla Crittografia: Dai Cifrari Antichi a Enigma

- Enigma: verso la Crittografia moderna

- Evoluzione contemporanea e sfide future della crittografia

- Conclusioni e prospettive future

In un'era dove la tecnologia permea ogni aspetto della nostra vita, la protezione dei dati diventa essenziale per evitare l'accesso non autorizzato. La crittografia, un tempo dominio di dispositivi come Enigma durante la Seconda guerra mondiale, oggi è vitale per le applicazioni che gestiscono informazioni sensibili.

Questo articolo esplora come la crittografia, apparentemente invisibile ma onnipresente nelle nostre interazioni digitali, si sia evoluta da strumenti storici come Enigma a sistemi sofisticati che definiscono la sicurezza nell'era digitale. Rivolgiamo uno sguardo al passato per comprendere meglio il nostro presente e prefigurare il futuro della sicurezza informatica.

Introduzione alla Crittografia: Dai Cifrari Antichi a Enigma

Introduzione alla Crittografia

Prima di iniziare a parlare di Enigma, cominciamo con le basi. Definiamo come primo passo che cosa sia la crittografia:

La crittografia, dal greco "scrittura segreta", è una tecnica di rappresentazione di un messaggio che fa sì che l’informazione in esso contenuta possa essere nota, e quindi letta, solamente dal destinatario. La sua storia, che parte dai cifrari antichi come l'Atbash fino al moderno uso nei computer e Internet, mostra come la tecnologia ha continuato a influenzare la sicurezza dei dati.

Nel 1918, Arthur Scherbius brevetta Enigma, una macchina che utilizza metodi polialfabetici derivati dalla tavola di Vigenère e dal cifrario di Leon Battista Alberti. Enigma ha segnato un'evoluzione significativa nella crittografia, combinando principi antichi con innovazioni meccaniche, e gettando le basi per le tecniche di cifratura moderne.

Enigma, quindi, non solo ha posto fine al predominio della carta e della penna nel campo della crittografia, sostituendoli con l'uso di rotori meccanici per una cifratura avanzata, ma ha anche stabilito un precedente per i moderni sistemi di sicurezza delle informazioni, dimostrando l'importanza cruciale della crittografia nel mondo sempre più connesso e tecnologico di oggi.

Un rotore della macchina Enigma

Fonte: Wikipedia

Un viaggio alle radici della crittografia

Il viaggio nella storia della crittografia ci porta a riconoscere l'importanza di due strumenti fondamentali: la tavola di Vigenère e il cifrario di Leon Battista Alberti. Questi metodi hanno gettato le basi per lo sviluppo di sistemi crittografici più complessi, come Enigma.

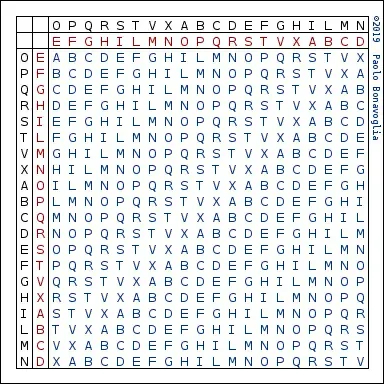

- La tavola di Vigenère, introdotta da Blaise de Vigenère, utilizzava diverse sequenze di lettere, o alfabeti, che si alternavano in base a una parola chiave. Questo sistema polialfabetico complicava i tentativi di decifratura perché la stessa lettera poteva essere cifrata in modi diversi in base alla posizione e alla corrispondente lettera della chiave. La chiave, ripetuta sopra il testo originale, determinava quale alfabeto usare per ogni lettera del messaggio, rendendo questo cifrario più sicuro rispetto ai sistemi monoalfabetici precedenti.

La tavola di Vigenère

Fonte: Crittologia

- Il cifrario di Leon Battista Alberti, invece, rappresenta una pietra miliare nella crittografia per il suo uso innovativo di dischi cifranti, che prefigurano i rotori di Enigma. Alberti progettava i suoi dischi con due alfabeti concentrici: uno esterno fisso e uno interno che poteva ruotare. Questo permetteva agli utenti di cambiare sistematicamente l'alfabeto utilizzato durante la cifratura, una tecnica che aumentava significativamente la sicurezza del messaggio.

Disco cifrante

Fonte: Wikipedia

Entrambi questi metodi hanno influenzato direttamente il design di Enigma. I rotori di Enigma, analoghi ai dischi di Alberti, cambiavano la loro posizione con ogni lettera digitata, creando un pattern cifrante in continuo mutamento simile all'effetto prodotto dalla tavola di Vigenère. La complessità e la sicurezza di Enigma erano enormemente potenziate dalla combinazione di più rotori, ciascuno dei quali agiva come un alfabeto indipendente all'interno di un sistema polialfabetico estremamente avanzato.

Il legame tra questi antichi cifrari e Enigma dimostra non solo l'evoluzione della crittografia da strumenti relativamente semplici a macchine elaborate, ma anche come il principio di base della crittografia—proteggere le informazioni rendendole inaccessibili ai non autorizzati—sia rimasto invariato nel corso dei secoli.

Enigma: Evoluzione di una Rivoluzione Crittografica

Nell'era digitale, la crittografia non è solo una pratica antica rivisitata; è diventata una componente essenziale della nostra vita quotidiana. Questo capitolo esplora l'evoluzione della crittografia dalla macchina Enigma, usata durante la Seconda Guerra Mondiale, fino alle complesse architetture di sicurezza che oggi proteggono i nostri dati più sensibili.

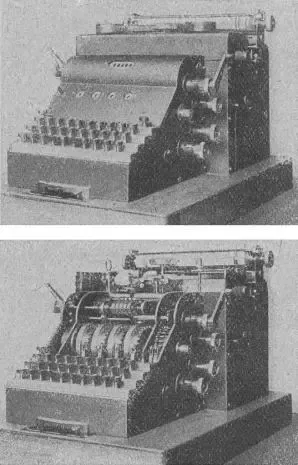

Nascita e sviluppo di Enigma

Nel 1918, l'ingegnere tedesco Arthur Scherbius brevettò Enigma, una macchina crittografica che segnò una rivoluzione nel campo della sicurezza dei dati. Inizialmente concepita come una serie di prototipi chiamati Enigma-Probemaschinen, queste macchine furono i precursori dei moderni sistemi di crittografia. Le prime versioni commerciali, come la Die Handelsmaschine, introdotta nel 1923, erano macchine ingombranti simili a macchine da scrivere, complete di rotori interni e una configurazione che permetteva sia la cifratura che la decifratura dei messaggi attraverso una maniglia regolabile.

Riproduzione del marchio Enigma

Fonte: Wikimedia

Le prime versioni di Enigma e la loro evoluzione

Le prime versioni di Enigma erano macchine rudimentali che utilizzavano lampadine per visualizzare i caratteri cifrati, una novità per l'epoca. Tuttavia, problemi strutturali e la necessità di maggiore sicurezza portarono allo sviluppo di versioni migliorate come l'Enigma A, introdotta nel 1924. Questo modello incorporava un riflettore, un componente che permetteva la cifratura e la decifratura usando lo stesso meccanismo, facilitando così l'uso e migliorando l'efficienza operativa.

Enigma durante la Seconda Guerra Mondiale

Con l'avvento della Seconda Guerra Mondiale, l'Enigma I divenne lo standard per l'esercito tedesco. Questo modello avanzato includeva fino a cinque rotori intercambiabili, ciascuno con cablaggi diversi per complessi schemi di cifratura. La capacità di cambiare la configurazione dei rotori giornalmente incrementava enormemente la sicurezza delle comunicazioni.

Fonte: Cryptomuseum

Evoluzione dell' Enigma

Tuttavia, la complessità di Enigma non garantiva l'inviolabilità; il lavoro di crittoanalisti come Marian Rejewski, insieme ai contributi di Alan Turing e del team di Bletchley Park, portò allo sviluppo di tecniche avanzate di decrittazione, culminando nella creazione della macchina "Bomba", capace di decifrare i codici di Enigma. Per chi fosse interessato a esplorare ulteriormente questa affascinante storia, il film "The Imitation Game" offre una rappresentazione coinvolgente e accessibile dei successi di Turing e del suo team durante la guerra.

Evoluzione contemporanea e sfide future della crittografia

Nel corso degli anni, la crittografia ha subìto un'evoluzione significativa, spinta dall'innovazione tecnologica e dalla crescente necessità di proteggere dati in ambienti sempre più digitalizzati e connessi. Dalle macchine meccaniche come Enigma ai complessi algoritmi odierni che sfruttano principi di matematica avanzata, la crittografia rimane fondamentale per garantire la sicurezza delle informazioni.

La crittografia moderna utilizza algoritmi che possono essere suddivisi in due categorie principali: simmetrici e asimmetrici. Gli algoritmi simmetrici, come l'AES (Advanced Encryption Standard), utilizzano la stessa chiave per cifrare e decifrare i messaggi, offrendo velocità e efficienza per la protezione di grandi volumi di dati. D'altra parte, la crittografia asimmetrica, come quella basata su RSA (Rivest-Shamir-Adleman), impiega una coppia di chiavi separate per cifratura e decifrazione, essenziale per le comunicazioni sicure su internet, come le transazioni finanziarie online.

Impatto del computer quantistico sulla crittografia

Una delle sfide più significative per la crittografia contemporanea emerge con lo sviluppo dei computer quantistici, che promettono di rivoluzionare molti aspetti del calcolo grazie alla loro capacità di eseguire calcoli a velocità precedentemente inimmaginabili. I computer quantistici hanno il potenziale per rompere molti degli algoritmi crittografici attualmente in uso, inclusi quelli che si basano sulla difficoltà di fattorizzare grandi numeri, un principio alla base di RSA.

Per fronteggiare questa minaccia emergente, i ricercatori stanno sviluppando la crittografia post-quantistica, che comprende nuovi algoritmi progettati per essere sicuri contro gli attacchi effettuati tramite computer quantistici. Questi nuovi approcci sfruttano problemi matematici ancora più complessi, che anche i computer quantistici trovano difficili da risolvere, garantendo così la continuità della protezione dei dati anche in questa nuova era.

Conclusioni e prospettive future

La storia della crittografia, da Enigma ai giorni nostri, è una testimonianza del continuo sforzo dell'umanità di proteggere le proprie informazioni. Mentre ci avviciniamo all'era del calcolo quantistico, la crittografia rimarrà un campo di intensa ricerca, innovazione e, inevitabilmente, di una corsa tra le tecniche di cifratura e le tecniche di decifratura. La sicurezza dei nostri dati personali, delle nostre comunicazioni e delle nostre infrastrutture critiche dipenderà sempre più dalla nostra capacità di adattarci e innovare di fronte alle sfide poste da nuove tecnologie disruptive.

Crittografia computazionale

Fonte: Medium

In conclusione, proprio come Enigma ha segnato un'epoca nella storia della sicurezza dei dati, i futuri sviluppi in crittografia saranno altrettanto decisivi nel modellare il panorama della sicurezza nell'era digitale e quantistica, sottolineando un bisogno incessante di evoluzione e adattamento in risposta alle emergenti capacità computazionali.

Alessandra Bertini

Lavoro in Ulixe dal 2023 come sviluppatrice software Back-End. La passione per l’informatica è nata tra i banchi di scuola ed è continuata all’università. Al termine del mio percorso di studio ho iniziato la mia avventura come programmatrice. Quando non sviluppo sono tra le montagne a scalare vette o comodamente seduta sul divano a lavorare a maglia.

See More Posts

Get in touch

Ulixe Group S.r.l. Copyright © Ulixe Group S.r.l. | Lungo Dora Pietro Colletta, 67, 10153, Torino, Italia | Partita IVA IT03305250122 | Numero Rea TO1173020